数读 Yuga Labs 5 月数据:

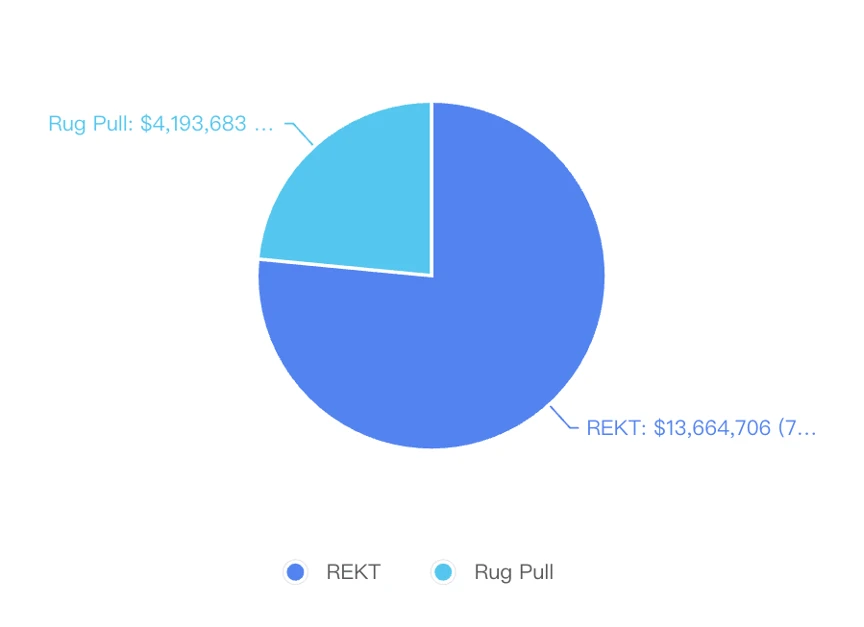

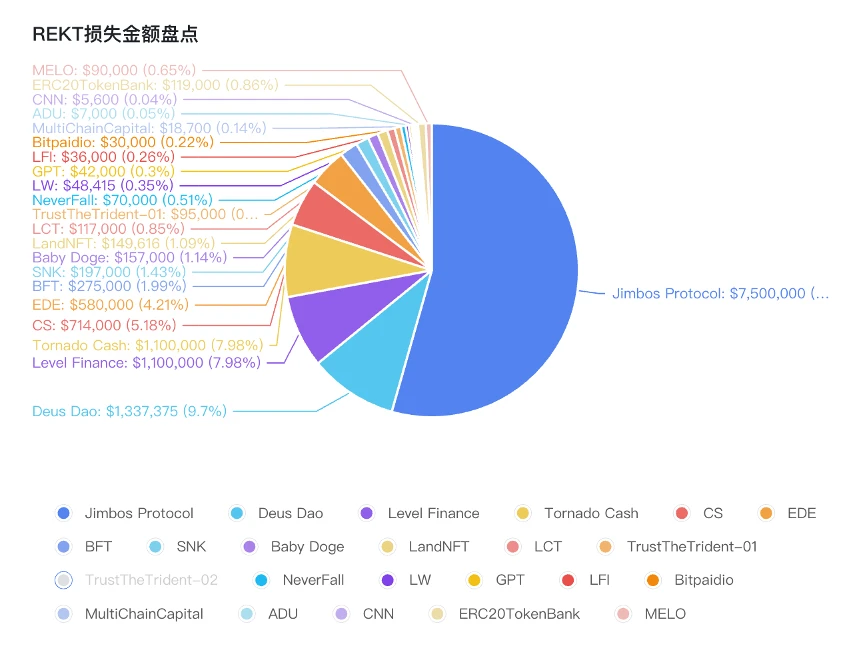

2023 年5 月安全事件约造成1800 万美元损失,相比上月有显著下降,但安全事件发生频率并未减少。其中针对Jimbos Protocol的攻击造成了约750 万美元损失。Arbitrum链的Swaprum项目Rug Pull造成了约300 万美元的损失。此外,社交媒体钓鱼事件仍然层出不穷,项目方Discord被控制并发布钓鱼链接的情况时常发生。

1.1 REKT盘点

No.1

5 月1 日,Level__Finance被攻击,损失约$ 1.1 M。根本原因是 LevelReferralController V2 合约存在逻辑问题,合约中claimMultiple函数可以传入一组epoch让用户领取每个epoch的奖励,但如果传入的数组中有重复元素的话,这些奖励会被重复领取。

攻击准备交易:

https://www.oklink.com/cn/bsc/tx/0x 6 aef 8 bb 501 a 53 e 290837 d 4398 b 34 d5 d 4 d 88126751 2c fe 78 eb 9 ba 7 e 59 f 41 dad 04

攻击交易:

https://www.oklink.com/cn/bsc/tx/0x e 1 f 25704187 2c 075 cbe 6 a 1212827 bc 346 df 3d ef 6 d 01 a 07914 e 4006 ec 43027165

攻击者地址:

https://www.oklink.com/cn/bsc/address/0x 61 bbd 8 c 1 bc 09 c 4 f 4549 f 3 f 77 be 5 ad 61 a 9929412 e

No.2

5 月3 日,Never Fall项目被攻击,损失在$ 70 k以上,攻击者通过价格计算的漏洞对价格进行操纵从而获利。

攻击交易:

https://www.oklink.com/cn/bsc/tx/0x ccf 513 fa 8 a 8 ed 762487 a 0 dcfa 54 aa 65 c 74285 de 1 bc 517 bd 68 dbafa 2813 e 4 b 7 cb

攻击者地址:

https://www.oklink.com/cn/bsc/address/0x 53 b 757 db 8 b 9 f 3375 d 71 eafe 53 e 411 a 16 acde 75 ee

No.3

5 月3 日,AutoDonateUkraine($ADU)代币遭遇闪电贷攻击,损失约$ 7 k。攻击者使用deliver函数增加pair中的$ADU ,然后使用 skim 提取多余的$ADU 。重复操作几次后,pair中的价格变得不平衡.

攻击交易:

https://www.oklink.com/cn/bsc/tx/0x c 6 f 6 b 70 e 9 e 35770 b 699 da 9 b 60244 d 461 d 0 2d b 66859 df 42319 c 3207 d 76931423 c

攻击者地址:

https://www.oklink.com/cn/bsc/address/0x daacd 3431 a 29 a 2 1c0 bae 98 ee 220 b 075 bebe 70821

No.4

5 月5 日,Deus Dao($DEI) 在BSC和Arbitrum链上均遭受攻击,损失$ 1, 337, 375 ,主要漏洞在于BurnFrom函数中采用了错误的allowance计算,使得用户可以操纵合约对自己的allowance额度,从而将合约中的代币转走。

攻击交易:

https://www.oklink.com/cn/bsc/tx/0x de 2c 8718 a 9 efd 8 db 0 eaf 9 d 8141089 a 22 a 89 bca 7 d 1415 d 04 c 05 ba 107 dc 1 a 190 c 3

https://www.oklink.com/cn/arbitrum/tx/0x b 1141785 b 7 b 94 eb 37 c 39 c 37 f 0272744 c 6 e 79 ca 1517529 fec 3 f 4 af 59 d 4 c 3 c 37 ef

攻击者地址:

https://www.oklink.com/cn/bsc/address/0x 08 e 80 ecb 146 dc 0 b 835 cf 3d 6 c 48 da 97556998 f 599

https://www.oklink.com/cn/arbitrum/address/0x 189 cf 534 de 3097 c 08 b 6 beaf 6 e b2b 9179 dab 12 2d 1

No.5

5 月6 日, $BFT 代币似乎遭受攻击,损失约275 k USD。

攻击交易:https://www.oklink.com/cn/bsc/tx/0x 5 a 89 e 083 e 8 e 3 ad 75 c 38 be 65 a 6 a 9 2d 7 e 32249 cf 9 b 5 ceb 304 bf 1 ae 2409241993 ff

攻击者地址:

https://www.oklink.com/cn/bsc/address/0x 7 e 39468760 c 45205 b 616 a 385 c 414 d 2 ffd 7 cbdc 33

No.6

5 月6 日,$MELO遭受攻击,其原因是在mint函数中没有权限控制,任何人可以任意增发代币并转移到自己账户上。

攻击交易:

免责声明:数字资产交易涉及重大风险,本资料不应作为投资决策依据,亦不应被解释为从事投资交易的建议。请确保充分了解所涉及的风险并谨慎投资。OKEx学院仅提供信息参考,不构成任何投资建议,用户一切投资行为与本站无关。

和全球数字资产投资者交流讨论

扫码加入OKEx社群

industry-frontier