这次Pi币真的上线主网了!

引言 | OKX Web3特别策划了《安全特刊》栏目,针对不同类型的链上安全问题进行专期解答。通过最发生在用户身边最真实案例,与安全领域专家人士或者机构共同联合,由不同视角进行双重分享与解答,从而由浅入深梳理并归纳安全交易规则,旨在加强用户安全教育的同时,帮助用户从自身开始学会保护私钥以及钱包资产安全。

某一天,突然有人送你1个价值100万美元的钱包地址私钥,你会想要把钱立刻转走吗?

如果想,那么这篇文章就是为你量身定制的。

本文是OKX Web3《安全特刊》第01期,特邀加密行业身经“百诈”的知名安全机构——慢雾安全团队与OKX Web3安全团队,从用户遭遇的最真实的案例出发,进行分享,干货满满!

慢雾安全团队:非常感谢OKX Web3的邀请。慢雾(SlowMist)作为一家行业领先的区块链安全公司,主要通过安全审计及反洗钱追踪溯源等服务广大客户,并构建了扎实的威胁情报合作网络。2023 年度 SlowMist 协助客户、合作伙伴及公开被黑事件冻结资金共计超过 1250 万美元。希望秉着对行业对安全的敬畏心,继续输出有价值的东西。

OKX Web3安全团队:大家好,非常开心可以进行本次分享。OKX Web3安全团队主要负责OKX Web3钱包的安全能力建设,提供产品安全、用户安全、交易安全等多重防护服务,7X24小时守护用户钱包安全的同时,为维护整个区块链安全生态贡献力量。 Q1:能否分享一些真实的被盗案例?

慢雾安全团队:第一,大部分案例是因为用户把私钥或者助记词存到了网上。比如,用户经常使用到的Google文档、腾讯文档、百度云盘、微信收藏、备忘录等云存储服务进行私钥或者助记词存储,一旦这些平台账号被黑客收集并“撞库”成功,私钥很容易被盗。

第二,用户下载虚假APP后,引发了私钥泄露。比如,多重签名骗局是最为典型的案例之一,欺诈者诱导用户下载假冒钱包并盗取钱包助记词,随后立即修改该用户钱包的账户权限:将钱包账户权限由用户本人,变成用户本人和欺诈者共同持有,从而抢占该钱包账户的控制权。这类欺诈者往往会保持耐心,等待用户账户积累了一定加密资产后,一次性转走。

OKX Web3安全团队:慢雾已经概述了私钥被盗的2类主要情况,而第2种,欺诈者利用虚假APP盗取用户私钥的本质是木马程序,这类木马程序通过获取访问用户输入法、照片等权限,从而盗取用户私钥。相对于IOS用户而言,安卓用户遭遇到的木马病毒攻击更多。这里简单分享两个案例:

案例一,用户反馈钱包资产被盗,经过我们团队与用户沟通排查发现:是由于他此前通过谷歌搜索,下载并安装了被伪装的某数据平台软件,此软件是木马程序。但由于用户在搜索该平台软件时,其链接出现在谷歌搜索的TOP5,导致用户误以为是官方软件。事实上,很多用户对谷歌提供的链接并不进行辨别,所以很容易通过这种方式遭遇到木马攻击,我们建议用户通过防火墙、杀毒软件、以及Hosts配置等多方面进行日常安全防护。

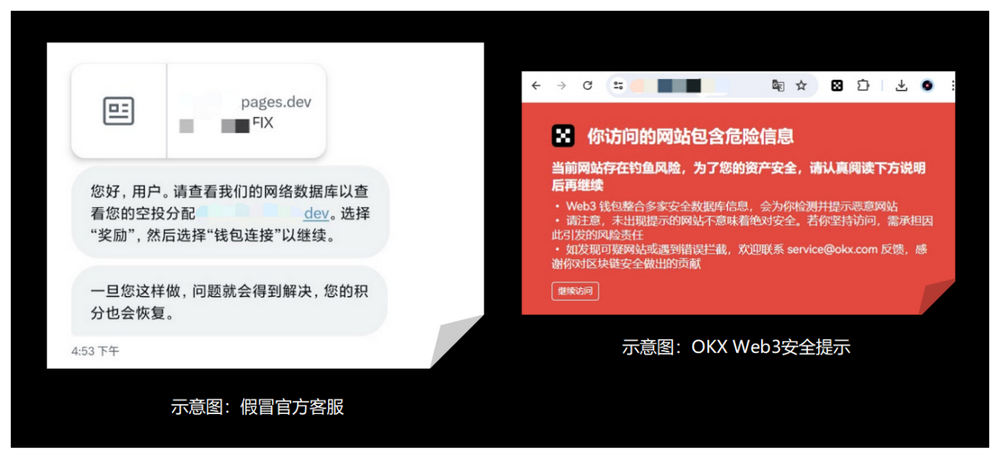

案例二,用户反馈在投资某个DeFi项目时,发生了钱包资产被盗的情况。但通过我们的分析排查发现:该DeFi项目本身并不存在问题,用户B钱包资产被盗是由于其在Twitter上对该项目评论时,被冒充该DeFi项目的官方客服盯上,经该假冒客服的引导,点击并进入该虚假链接输入了助记词,从而导致钱包资产被盗。

由此可见,诈骗者的手段并不高明,但是需要用户提高辨别意识,任何情况都不能轻易泄漏自己的私钥。此外,我们钱包已针对该恶意域名进行了安全风险提示。

Q2:是否存在最佳的私钥保管方法?目前有哪些替代方案可以减少对私钥的依赖?

慢雾安全团队:私钥或者助记词其实是一个单点故障问题,一旦被盗或者丢失就很难挽回。目前,比如安全多方计算MPC、社交认证技术、Seedless/Keyless、预执行和零知识证明技术等等新的技术,正在帮助用户减少对私钥的依赖。

以 MPC 为例,第一,MPC技术是指,所有参与方为了完成一项任务而执行复杂的联合计算,而他们的数据保持私有和安全,不与其他参与方共享。第二, MPC 钱包通俗来讲是,利用MPC技术,将一个私钥安全打碎成多片,由多方共同管理;或者干脆就是多方共同生成一个虚拟的密钥,可能后者的情形更为普遍,因为这时候没有人曾经见过完整的私钥。总之,MPC 的核心思路为分散控制权以达到分散风险或提高备灾的目的,有效避免了单点故障等安全问题。

免责声明:数字资产交易涉及重大风险,本资料不应作为投资决策依据,亦不应被解释为从事投资交易的建议。请确保充分了解所涉及的风险并谨慎投资。OKEx学院仅提供信息参考,不构成任何投资建议,用户一切投资行为与本站无关。

和全球数字资产投资者交流讨论

扫码加入OKEx社群

industry-frontier