探讨改变提示的“蝴蝶效

来源:Chainalysis;编译:松雪,金色财经

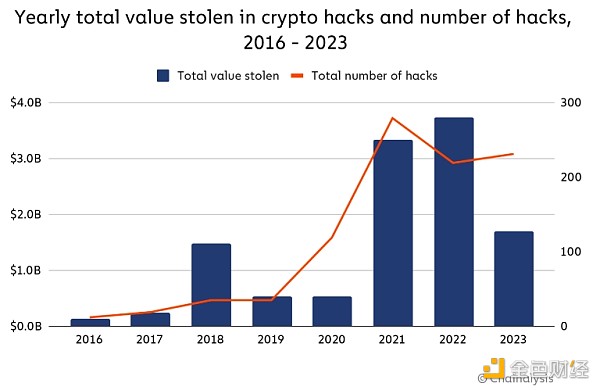

在过去的几年里,加密货币黑客攻击已成为一种普遍而强大的威胁,导致加密货币平台数十亿美元被盗,并暴露了整个生态系统的漏洞。 正如我们在去年的加密货币犯罪报告中透露的那样,2022 年是有史以来加密货币盗窃案最严重的一年,被盗金额达 37 亿美元。 然而,到 2023 年,被盗资金减少了约 54.3%,至 17 亿美元,尽管个人黑客事件的数量实际上有所增加,从 2022 年的 219 起增加到 2023 年的 231 起。

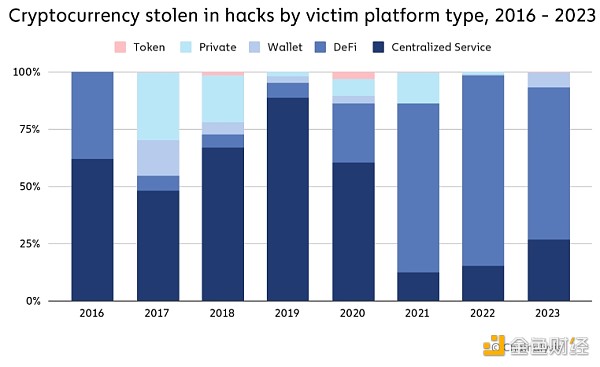

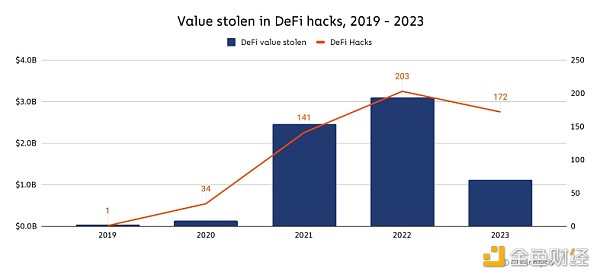

为什么被盗资金大幅下降?主要是由于DeFi黑客攻击的减少。在2021年和2022年,DeFi协议的黑客攻击主导了被盗加密货币大幅增加的趋势,使得黑客在2022年从DeFi黑客攻击中窃取了超过31亿美元。但在2023年,黑客只从DeFi协议中窃取了11亿美元。这相当于DeFi平台年度被盗总价值同比下降了63.7%。2023年,DeFi协议受害者所占被盗资金总额的份额也大幅下降,如下图所示。

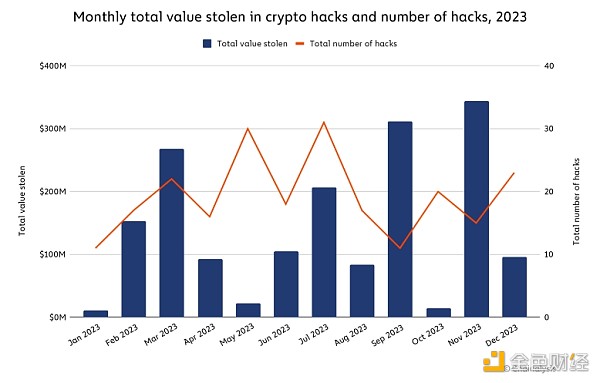

我们将在后面更详细地探讨DeFi黑客攻击减少的可能原因。尽管出现了这种减少,但在2023年仍然发生了一些重要的DeFi协议的大规模黑客攻击。例如,Euler Finance,一家运行在以太坊上的借贷协议,在2023年3月经历了一次闪电贷攻击,导致大约1.97亿美元的损失。2023年7月发生了33起黑客攻击,是任何一个月份中最多的,其中包括从Curve Finance窃取的7350万美元。我们可以看到以下图表中受这些攻击推动的峰值。

同样,在2023年9月和11月,DeFi和CeFi平台都发生了几起大规模的攻击事件:Mixin Network(2亿美元),CoinEx(4300万美元),Poloniex Exchange(1.3亿美元),HTX(1.133亿美元)和Kyber Network(5470万美元)。

朝鲜附属的网络犯罪分子经历了他们有史以来最活跃的一年,执行了比以往任何时候都多的加密黑客攻击。

DeFi黑客攻击在2021年和2022年激增,攻击者分别从协议中窃取了约25亿美元和31亿美元。我们的合作伙伴Halborn的首席安全架构师兼研究员Mar Gimenez-Aguilar向我们介绍了在这两年内DeFi黑客攻击的上升趋势。她解释说:“在DeFi生态系统内,攻击的频率和严重性不断升级,这是一个令人担忧的趋势。在我们对前50次DeFi黑客攻击的全面分析中,我们观察到基于EVM的链和Solana是最受攻击的链之一,主要是因为它们的流行程度和执行智能合约的能力。”去年审查这一趋势时,安全专家告诉我们,他们认为许多DeFi漏洞源于协议运营商主要关注增长,而不是关注实施和维护强大的安全系统。

然而,自DeFi成为加密经济关键领域以来,从DeFi协议中窃取的年度总额首次下降,而且下降幅度相当大。

在2023年,DeFi黑客攻击造成的价值同比下降了63.7%,每次DeFi黑客攻击的中位数损失下降了7.4%。而且,尽管2023年个别加密黑客攻击的数量上升,但DeFi黑客攻击的数量下降了17.2%。

为了更好地理解这一趋势,我们与Halborn合作,通过黑客利用的具体攻击向量的视角分析了2023年DeFi黑客活动。

影响DeFi的攻击向量是多样化且不断发展的;因此,对它们进行分类是很重要的,以了解攻击是如何发生的,以及协议未来可能如何降低其发生的可能性。根据Halborn的说法,DeFi攻击向量可以分为两类:源自链上的向量和源自链下的向量。

链上攻击向量并非源自区块链本身的漏洞,而是源自DeFi协议的链上组件(例如智能合约)的漏洞。这对于中心化服务来说并不是关注的焦点,因为中心化服务不像DeFi协议那样作为具有公开可见代码的去中心化应用程序运行。链下攻击向量源自区块链之外的漏洞——一个例子可能是在故障的云存储解决方案中进行的链下存储私钥——因此适用于DeFi协议和中心化服务。

| 黑客攻击向量子类别 | 定义 | 链上或链下 |

| 协议利用 | 当攻击者利用协议的区块链组件中的漏洞时,例如与验证器节点、协议的虚拟机或挖掘层相关的漏洞。 | 链上 |

| 内部攻击 | 当协议内部的攻击者(例如流氓开发人员)使用特权密钥或其他私人信息直接窃取资金时。 | 链下 |

| 网络钓鱼 | 当攻击者诱骗用户签署权限时,通常是通过替换合法协议来完成的,从而允许攻击者代表用户花费代币。 当攻击者诱骗用户直接向恶意智能合约发送资金时,也可能发生网络钓鱼。 | 链下 |

| 扩散 |

当攻击者由于另一个协议中的黑客攻击造成的漏洞而利用一个协议时。 扩散的内容还包括与其他协议中的黑客行为密切相关的黑客行为。 | 链上 |

| 服务器受损 | 当攻击者侵入由协议拥有的服务器,从而破坏协议的正常工作流程或获取知识以进一步利用该协议时。 | 链下 |

| 钱包黑客 | 当攻击者利用提供托管/钱包服务的协议并随后获取有关钱包操作的信息时。 | 链下 |

| 价格操纵黑客 | 当攻击者利用智能合约漏洞或利用有缺陷的预言机无法反映准确的资产价格时,就会促进数字代币价格的操纵。 | 链上 |

| 智能合约开发 | 当攻击者利用智能合约代码中的漏洞时,通常会授予对协议和代币传输的各种控制机制的直接访问权限。 | 链上 |

| 私钥泄露 | 例如,当攻击者获取用户私钥的访问权限时,这可能是由于链下软件泄漏或故障而发生的。 | 链下 |

| 治理攻击 | 当攻击者通过获得足够的影响力或投票权来操纵具有去中心化治理结构的区块链项目时,可以制定恶意提案。 | 链上 |

| 第三方受损 | 当攻击者获得对协议使用的链下第三方程序的访问权限时,该程序提供的信息稍后可用于漏洞利用。 | 链下 |

| 其他 | 该攻击要么不属于上述任何类别,要么没有足够的信息对其进行正确分类。 | 链上/链下 |

免责声明:数字资产交易涉及重大风险,本资料不应作为投资决策依据,亦不应被解释为从事投资交易的建议。请确保充分了解所涉及的风险并谨慎投资。OKEx学院仅提供信息参考,不构成任何投资建议,用户一切投资行为与本站无关。

和全球数字资产投资者交流讨论

扫码加入OKEx社群

industry-frontier